NIS2-Richtlinie: Ein Überblick über die EU-Vorgaben zur Cybersicherheit

Mit dem bevorstehenden Inkrafttreten der NIS2 am 17. Oktober stehen viele Branchen vor neuen Herausforderungen. Erfahren Sie in diesem On-Demand Webcast, welche Relevanz NIS2 für Ihre PRoduktionsprozesse hat und wie octoplant Sie bei der Compliance unterstützt.

Jetzt anschauen NIS2 Merkblatt herunterladen

NIS2: Die Zukunft der Cybersicherheit in der EU

Die Richtlinie zur Netz- und Informationssicherheit (NIS2) revolutioniert die Sicherheitslandschaft. Hier sind ihre Schlüsselmerkmale:

Verschärfte Sicherheitsanforderungen

- Verbesserung der Sicherheit von Lieferketten

- Straffung der Meldepflichten

- Einführung strengerer Aufsichtsmaßnahmen

Harmonisierte Sanktionen

- Einführung strengerer Durchsetzungsvorschriften

- EU-weit harmonisierte Sanktionen bisher nicht beziffert

Risikobewertungen und Multifaktor-Authentifizierung

- Integration von Risikobewertungen

- Einführung von Multi-Faktor-Authentifizierung

- Einführung von Sicherheitsverfahren für Mitarbeiter mit Zugang zu sensiblen Daten

Meldung von Zwischenfällen

- Erstellung von Betriebskontinuitätsplänen

- Festlegung von Meldepflichten bei Sicherheitsvorfällen

- Management-Haftung bei Nichteinhaltung der Cybersicherheitsanforderungen

Von NIS2 betroffene Einrichtungen und Unternehmen

- Anbieter wesentlicher Dienstleistungen:

Energie, Verkehr, Wasser, Banken, Finanzmarktinfrastrukturen, Gesundheitswesen, digitale Infrastruktur. - Wichtige Dienstleistungsanbieter:

Öffentliche Verwaltung, digitale Anbieter, Raumfahrt, Forschung, Postdienste, Abfallwirtschaft, Lebensmittel, Fertigung, chemische Produkte. - Wichtige Anbieter digitaler Dienste:

Suchmaschinen, Cloud-Computing-Dienste, Online-Marktplätze. - Verarbeitendes Gewerbe / Herstellung von Waren:

Automobil, medizinische Geräte.

Gilt NIS2 für Ihre Organisation?

Machen Sie die Betroffenheitsanalyse! Der Fragebogen von PWC Deutschland ermöglicht eine erste Einschätzung, ob Ihre Organisation von den Richtlinien betroffen ist.

Jetzt Betroffenheitsanalyse starten

NIS2-Konformität in der Fertigung: Sind Sie vorbereitet?

Erfahren Sie im On-Demand Webcast mit der Cybersecurity-Expertin Dr. Swantje Westpfahl, wie sich die neue NIS2-Richtlinie auf Ihre Produktionsprozesse auswirkt und wie octoplant die Einhaltung der Richtlinie sicherstellt.

Maßnahmen gemäß den NIS2-Vorschriften

Verantwortlichkeit der Geschäftsführung

Die Firmenführung ist für die Überwachung und Teilnahme an Schulungen zur Cybersicherheit verantwortlich. Bei Verstößen drohen Sanktionen und vorübergehender Ausschluss aus Führungsaufgaben.

Geschäftskontinuitätsplan

Unternehmen benötigen Pläne für den Fall größerer Cybervorfälle, der die Systemwiederherstellung, Notfallverfahren und die Einrichtung eines Krisenreaktionsteams vorsieht.

Meldepflichten

Wesentliche und wichtige Einrichtungen müssen über Verfahren zur unverzüglichen Meldung von Sicherheitsvorfällen verfügen, die erhebliche Auswirkungen auf die Erbringung ihrer Dienstleistungen oder auf die Empfänger haben.

Risikomanagement

- Management von Zwischenfällen

- Mehr Sicherheit in der Lieferkette

- Verbesserte Netzsicherheit

- Bessere Zugangskontrolle

- Verschlüsselung von Daten

Experten-Webcast

Sie möchten mehr über die NIS2-Richtlinie und deren Umsetzung erfahren? Entdecken Sie unseren On-Demand-Webcast mit der Cybersicherheitspezialistin Dr. Swantje Westpfahl, die Ihnen die wichtigsten Aspekte von NIS-2 klar und verständlich näherbringt.

Über 3.000 Unternehmen weltweit vertrauen auf octoplant

NIS2-Konformität und OT-Sicherheit mit octoplant

Erfahren Sie, wie die Versionskontrollsoftware octoplant Ihnen helfen kann, die Anforderungen von NIS2 zu erfüllen und Ihre OT-Infrastruktur zuverlässig zu schützen.

Asset Management

- octoplant bietet eine vollständige Änderungshistorie, die detailliert aufzeigt, welche Änderungen von wem, wann und warum vorgenommen wurden.

- Automatische Benachrichtigungen bei ungewollte Änderungen ermöglichen es, potenzielle Sicherheitsrisiken frühzeitig zu erkennen und zu beheben.

- Das granulare Zugriffsmanagement stellt sicher, dass nur autorisierte Personen Änderungen an den entsprechenden Geräten vornehmen können.

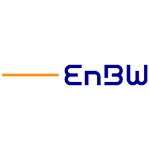

Risiko- und Schwachstellenmanagement

- octoplant überwacht Anlagen und informiert Unternehmen automatisch über Schwachstellen und Risiken, indem es CVEs (Common Vulnerabilities and Exposures) abgleicht.

- Für jedes Asset wird ein separater Risiko-Score berechnet, der potenzielle Bedrohungen aufzeigt.

- Weitere präventive Funktionen wie die Änderungs- und Schwachstellenerkennung tragen aktiv dazu bei, Ausfälle zu vermeiden.

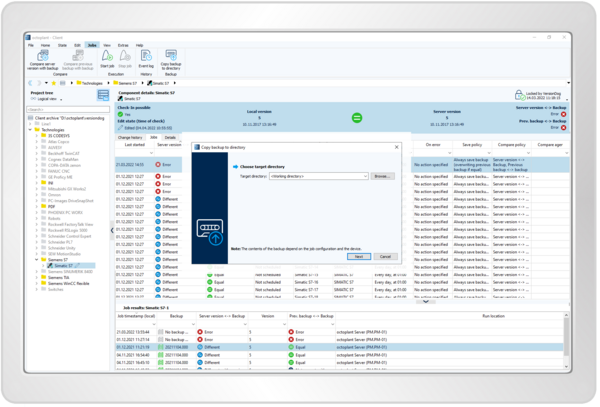

Business Continuity Management

- octoplant bietet Versionsmanagement und automatisierte Backups aller OT-Geräte - so ist jederzeit eine schnelle Wiederherstellung aller notwendigen Programme und Daten möglich.

- Ausfallzeiten werden so um durchschnittlich 13 Stunden pro Jahr reduziert.

Das könnte Sie auch interessieren

Experten-Webcast zu NIS2

Bleiben Sie auf dem Laufenden über die neuesten Entwicklungen im Bereich Cybersicherheit. Melden Sie sich jetzt für unseren Webcast an und lernen Sie von einer führenden Expertin.